Informe Tècnic: Administració de Sistemes i Seguretat (PC REAL)

Context de l’Entorn: Implementació sobre “Bare Metal”

Descripció General

A diferència d’un entorn de proves virtualitzat, aquesta implementació s’ha realitzat sobre maquinari real (Bare Metal), utilitzant el PC prèviament muntat, configurat i optimitzat en les fases anteriors del projecte.

Implicacions de Responsabilitat

Això implica una responsabilitat més gran, ja que la gestió d’usuaris i privilegis afecta directament l’estabilitat del sistema físic i la seva interacció amb la xarxa real de la LAN Party.

Arquitectura del Kernel

La configuració s’ha dissenyat per suportar càrregues de treball reals, garantint que el kernel de Debian gestioni els recursos de hardware (CPU, RAM, Disc) de manera segura entre els diferents perfils d’usuari creats.

Evidència d’Accés al Sistema

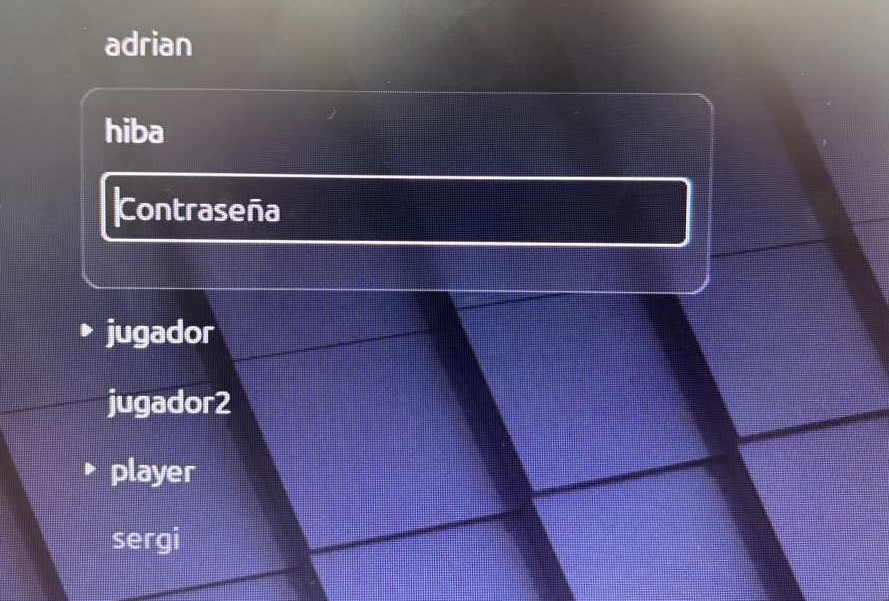

Captura — Pantalla d’entrada amb perfils d’usuari

Aquesta captura mostra la pantalla d’entrada amb els perfils d’usuari configurats al terminal físic:

Justificació de la Política de Seguretat

A. Seguretat del Sistema de Fitxers (Hardware Persistence)

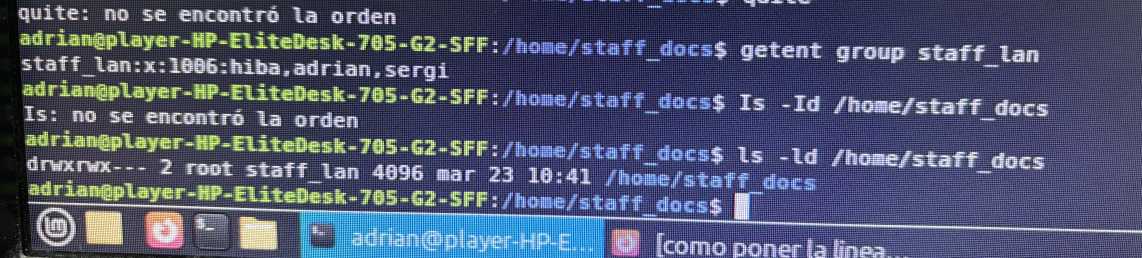

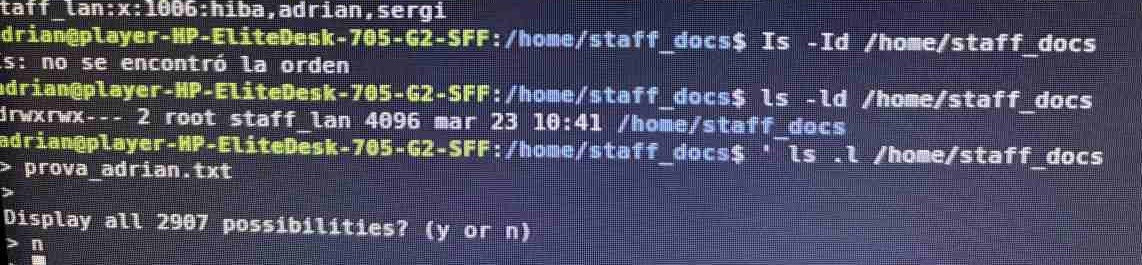

En treballar sobre un disc físic, la integritat de les dades és crítica. L’ús del grup staff_lan i els permisos 770 sobre /home/staff_docs no només protegeix la privadesa, sinó que evita que usuaris no autoritzats (jugadors) puguin saturar el disc o modificar fitxers de configuració que podrien deixar el PC inoperatiu.

S’ha verificat que la persistència de dades és correcta i que el sistema de permisos és la nostra primera línia de defensa.

B. Administració Remota sobre Xarxa Real (SSH)

El servei SSH instal·lat permet que el PC funcioni com un servidor real. En lloc de dependre de la terminal física connectada al monitor, l’equip d’administració (Hiba, Adrian, Sergi) pot gestionar el servidor des de qualsevol punt de la xarxa local.

El bloqueig del PermitRootLogin és, en aquest context físic, la defensa clau contra intrusions externes en el maquinari del servidor.

Matriu de Rols i Permisos del Sistema

| Usuari | Rol del Projecte | Grup Primari | Grups Secundaris | Nivell d’Accés |

|---|---|---|---|---|

| Teacher | Supervisor / Auditor | teachers | sudo | Total (Root-level) |

| Hiba | Admin Senior | hiba | sudo, staff_lan | Elevat (Sudoer) |

| Adrian | Admin Xarxes | adrian | sudo, staff_lan | Elevat (Sudoer) |

| Sergi | Admin Seguretat | sergi | sudo, staff_lan | Elevat (Sudoer) |

| Jugador01 | Participant | jugador01 | (Cap) | Restringit (User) |

Implementació Pas a Pas (Evidències)

Evidència 1: Creació del Grup staff_lan

Descripció: S’ha creat un grup específic per als administradors principals per facilitar la compartició de recursos sense exposar-los a tota la xarxa.

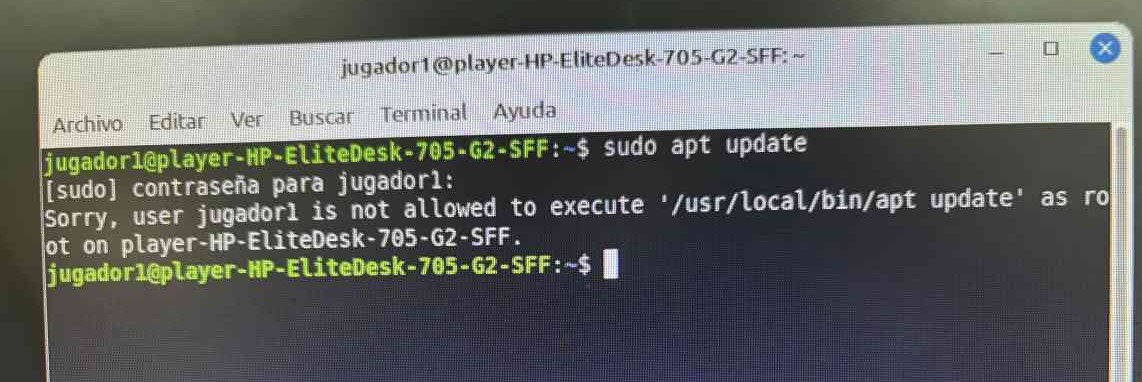

Evidència 2: Delegació de Poders (Sudoers)

Configuració de permisos administratis

Descripció: Prova d’execució de comandes administratives des d’un compte nominal per evitar l’ús de root.

Evidència 3: Restricció i Seguretat de Jugadors

Descripció: Intent d’accés no autoritzat per part d’un usuari participant (Jugador).

Evidència 4: Espai de Treball i Prova

Descripció: Directori protegit i verificació de creació de fitxers per part del personal autoritzat.

Configuració del Servei d’Administració Remota (SSH)

Descripció del Servei

Per permetre que l’equip treballi des d’altres terminals de la LAN Party, s’ha configurat i endurit el servei SSH per garantir un accés remot segur des de qualsevol punt de la xarxa local.

Conclusió de la Cobertura del Projecte

Resultat Final

Amb aquesta configuració, el servidor de la LAN Party queda blindat i organitzat, assolint els tres pilars fonamentals de la seguretat en sistemes reals:

Accountability

El supervisor (Teacher) pot auditar qualsevol acció realitzada al sistema, garantint la traçabilitat de totes les operacions administratives.

Collaboration

L’equip Staff té eines per treballar en equip de forma segura, compartint recursos a través del grup staff_lan sense exposar dades sensibles.

Security

S’ha minimitzat la superfície d’atac tancant el compte root i limitant el radi d’acció dels participants, assegurant la integritat del sistema físic.